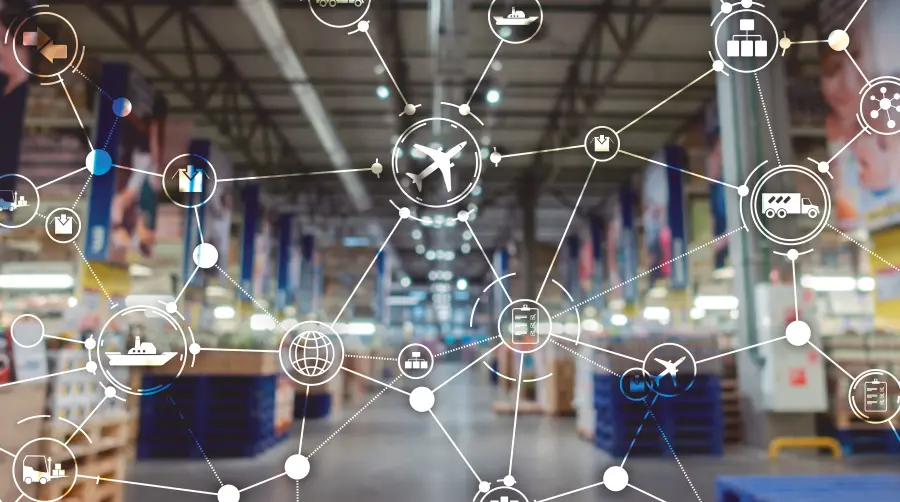

Los ciberataques a la cadena de suministro se duplicaron en 2025. Cuando una empresa piensa en protegerse de los ciberataques, lo primero que imagina es un hacker intentando entrar directamente a sus sistemas. Firewalls, contraseñas seguras, antivirus. Eso ya lo tienes cubierto, o al menos lo estás trabajando. El problema es que los atacantes ya lo saben. Y hace tiempo encontraron una puerta más fácil: tus proveedores.

ciberataques en la cadena de suministro

Ciberataques en la cadena de suministor: el eslabón más debil

Hoy en día, ninguna empresa opera sola. Tienes proveedores de materia prima, transportistas, plataformas de logística, servicios de nómina, sistemas de facturación, agencias externas. Todos conectados, de alguna forma, a tu operación. Cada uno de esos vínculos es una entrada potencial.

Los ciberatacantes no necesitan vulnerar tu empresa directamente. Les basta con comprometer a uno de tus proveedores — muchas veces uno pequeño, con menos recursos de seguridad — para desde ahí acceder a tus sistemas, tu información y tu operación completa.

Este tipo de ciberataques, conocidos ataques a la cadena de suministro, en los ultimos meses se convirtió en una de las amenazas de más rápido crecimiento a nivel global.

Los números que tu operación necesita conocer

Los datos más recientes son contundentes:

- 1 de cada 4 brechas de seguridad registradas en 2025 involucró a un tercero o proveedor — el doble que el año anterior.

- El costo promedio de un incidente de este tipo: 4.33 millones de euros por empresa afectada.

- Lo más preocupante: las organizaciones tardan en promedio 254 días en detectar que fueron atacadas a través de su cadena de suministro. Más de ocho meses operando comprometidas sin saberlo.

- En el sector manufacturero — uno de los más representativos en estados como Guanajuato, Jalisco y Nuevo León — los ataques crecieron un 61% en un solo año.

No son estadísticas lejanas. Son el contexto en el que operan hoy las empresas mexicanas que participan en cadenas de suministro nacionales e internacionales.

¿Cómo funciona este tipo de ataque?

Este tipo de ciberataques sigue un proceso más sencillo de lo que parece, y por eso es tan efectivo:

1. El atacante identifica a tu proveedor más vulnerable — no al más grande, sino al que tiene menos controles de seguridad. Puede ser un transportista, un despacho contable, una agencia de marketing, un proveedor de software.

2. Entra a los sistemas de ese proveedor usando credenciales robadas, correos de phishing o vulnerabilidades en sus plataformas.

3. Desde ahí, escala hacia ti. Porque ese proveedor tiene acceso a tu información, a tus sistemas compartidos o a tus comunicaciones. Y tú lo tienes en tu lista de contactos de confianza.

4. El daño puede tardar meses en detectarse. Mientras tanto, información confidencial, datos de clientes, procesos internos o incluso acceso a cuentas bancarias pueden estar comprometidos.

Por qué esto le importa especialmente a las empresas en México

Las empresas mexicanas — especialmente las del corredor industrial de Guanajuato, el clúster manufacturero de Jalisco, el hub logístico de Monterrey y el sector de servicios en Ciudad de México — están cada vez más integradas a cadenas de suministro globales. Eso es una oportunidad enorme. Pero también significa mayor exposición.

Participar en una cadena de suministro internacional implica cumplir con estándares de seguridad que los socios comerciales y clientes corporativos ya están exigiendo. No como un requisito burocrático, sino como una condición para hacer negocios.

¿Qué pueden hacer las empresas para protegerse?

La respuesta no está solo en la tecnología. Está en tener un sistema de gestión de seguridad que contemple toda la cadena, no solo tu operación interna.

Eso implica:

- Evaluar los riesgos de seguridad de tus proveedores, no solo los tuyos.

- Establecer controles y requisitos mínimos para quienes tienen acceso a tu información.

- Documentar procesos y tener un plan de respuesta ante incidentes.

- Demostrar a tus clientes y socios que tu cadena es confiable y auditable.

Esto es exactamente lo que normas como la ISO 28001, de acuerdo con lo establecido por la Organización Internacional de Normalización (ISO), están diseñadas para estructurar. No como un trámite, sino como una herramienta real de gestión del riesgo.

El momento de actuar es antes del incidente

La mayoría de las empresas empieza a pensar en seguridad de cadena de suministro después de que algo falla. Un proveedor comprometido, una filtración de datos, una auditoría que no pasaron.

Las que llevan ventaja son las que lo están haciendo ahora, cuando todavía pueden elegir cómo hacerlo — con tiempo, con orden y con acompañamiento.

Si quieres saber cómo evaluar el nivel de riesgo actual de tu cadena de suministro y qué pasos concretos puede dar tu empresa, en EHS podemos ayudarte a trazarlo.

ciberataques en la cadena de suministro

Al final, la diferencia entre una empresa vulnerable y una resiliente frente a los ciberataques no está solo en la tecnología que utiliza, sino en la forma en que gestiona sus riesgos.

Contar con un sistema de gestión basado en ISO 28001 permite a las organizaciones tener visibilidad sobre su cadena de suministro, establecer controles claros para sus proveedores y responder de manera estructurada ante cualquier incidente. No se trata únicamente de cumplir con un estándar, sino de fortalecer la confianza con clientes, socios comerciales y mercados cada vez más exigentes.

En EHS entendemos que cada empresa enfrenta retos distintos, por eso acompañamos a nuestros clientes en todo el proceso: desde el diagnóstico inicial hasta la implementación y mejora continua del sistema de gestión. Más que un requisito, vemos la seguridad en la cadena de suministro como una ventaja competitiva real.

Si tu empresa ya forma parte de una cadena de suministro o busca integrarse a una, este es el momento de dar el siguiente paso. Podemos trabajar juntos para construir una operación más segura, confiable y preparada para los desafíos actuales.

EHS – Impulsing the Excellence

Teléfono: 55-52-04-60-05